本文还有配套的精品资源,点击获取

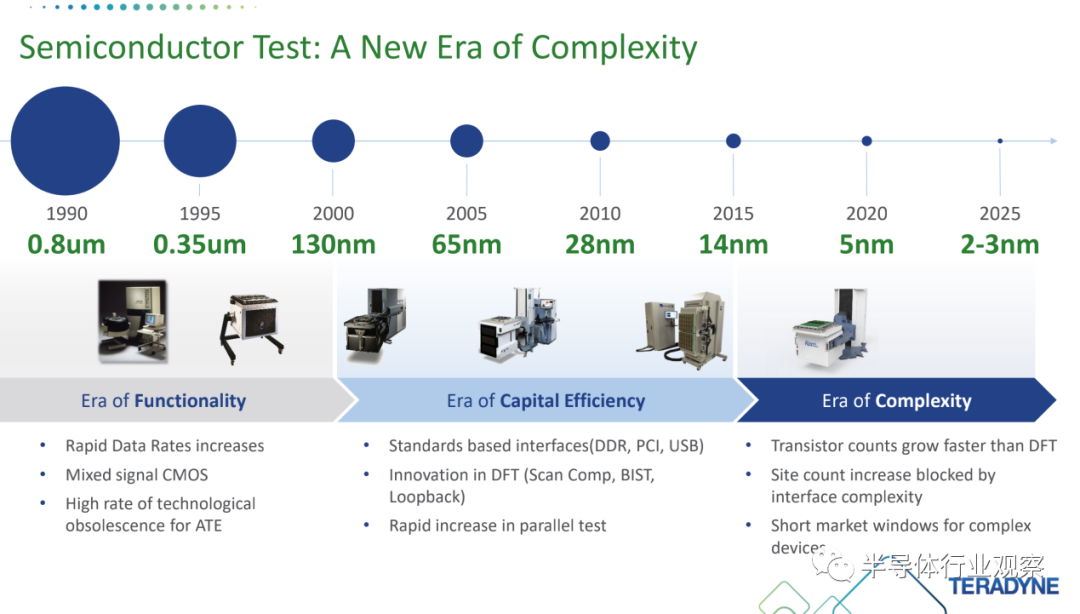

简介:ISO 26262是国际标准化组织制定的针对道路车辆电子电气系统功能安全的核心标准,涵盖从概念设计到生产维护的全生命周期安全管理。该标准基于IEC 61508并结合汽车工业特点,通过ASIL等级划分、V模型开发流程、风险管理及严格验证机制,确保系统在硬件和软件层面均满足安全要求。广泛应用于传统汽车及高级别自动驾驶系统的开发中,是实现车载系统功能安全合规的关键依据。本资料全面解析ISO 26262标准全文,适用于工程师、安全分析师和项目管理者掌握功能安全体系构建与认证实践。

你有没有想过——

一辆自动驾驶汽车在暴雨中高速行驶,雷达被水雾干扰,摄像头画面模糊。突然前方出现障碍物,系统必须在0.3秒内决定是紧急制动还是变道避让。

如果这个决策出错呢?

这不是科幻电影的桥段,而是每天都在研发实验室里被反复模拟的真实场景。而支撑这一切安全运行的背后,是一套名为 ISO 26262 的功能安全标准。它不像代码那样直接控制车辆,却像一位隐形的“安全架构师”,从最底层的设计逻辑开始,把“不能出错”的基因刻进每一行代码、每一个芯片、每一次测试中。

今天,我们就来深入这场关于“信任”的工程革命:

当机器开始替人类做生死攸关的决定时,我们凭什么相信它是安全的?

很多人以为 ISO 26262 是一本厚厚的合规手册,只要照着检查清单打勾就行。但真相是—— 它首先是一种哲学,其次才是技术框架 。

想象一下,传统质量管理(比如 ISO 9001)关心的是:“这批零件尺寸是否一致?”

而功能安全问的是:“如果这个传感器失效了,会不会导致刹车失灵?驾驶员还有多少时间反应?”

这背后的核心转变,是从 “一致性管理” 走向 “风险驱动设计” 。

也就是说,不是所有系统都要做到完美无缺,而是根据潜在危害的风险等级,投入相应强度的安全措施。这就引出了整个标准的灵魂——ASIL(Automotive Safety Integrity Level)。

ASIL 不是简单的“A/B/C/D”四个字母,它是基于三个维度对每个功能进行“风险画像”的过程:

这三个参数一组合,就决定了你的系统需要达到哪个 ASIL 等级。

举个例子🌰:

自动紧急制动系统(AEB)在高速公路上检测到前车急刹,但系统没响应。

- S = S3 :追尾可能导致死亡;

- E = E4 :高速跟车太常见了;

- C = C3 :驾驶员反应时间不足1秒,基本没法干预;

👉 结果: ASIL D —— 最高等级,意味着哪怕十亿小时只出一次故障也不行!

反观一个远光灯误开启的功能:

– S=S1(炫目但不至于死人)

– E=E2(夜间会车不算特别频繁)

– C=C0(司机可以手动关闭)

👉 只需满足 ASIL A 或甚至 QM(仅用常规质量控制即可)。

你看,这不是“一刀切”,而是 精准投放安全资源 。毕竟,没人希望为一个雨刮器花上百万去做冗余设计吧?😄

ISO 26262 共有12个部分,它们不是孤立存在的,而是一个环环相扣的生命体。我们可以把它分成三大模块来理解:

✅ 第一部分到第三部分:定调子 + 找问题

📌 小知识:即使某个功能最后判定为 QM,你也得写文档说明“为什么不用管”,否则审计不过关!这就是所谓的“证据驱动决策”。

下面是项目启动后的典型路径👇:

flowchart TD

A[项目启动] --> B{是否涉及E/E系统?}

B -- 是 --> C[制定功能安全计划]

B -- 否 --> D[无需应用ISO 26262]

C --> E[开展HARA分析]

E --> F[识别危害事件]

F --> G[评估S/E/C参数]

G --> H[确定ASIL等级]

H --> I[设定安全目标]

I --> J[进入系统设计阶段]

别小看这张图,它是所有功能安全项目的起点。每一步都要留痕,每一项判断都得有依据。

HARA(Hazard Analysis and Risk Assessment)听起来很高大上,其实本质就是:“咱们这个系统,最怕什么?”

但它可不是拍脑袋想出来的,而是一套结构化流程。

📍 第一步:建模运行场景

先搞清楚“车在什么时候、什么环境下会出事”。比如:

- 高速公路巡航 vs 城市低速跟车

- 白天晴天 vs 夜间暴雨

- 自动驾驶模式 vs 手动接管过渡期

这些都会影响最终的风险评估结果。

以自适应巡航(ACC)为例,可以用状态机描述它的行为逻辑:

stateDiagram-v2

[*] --> Off

Off --> Standby: Power On

Standby --> Active: Driver Activates ACC

Active --> Standby: System Deactivated

Active --> Fault: Sensor Failure Detected

Fault --> Standby: Manual Reset or Restart

每一个箭头都是可能出问题的地方。比如,“Sensor Failure Detected” 是否真的可靠?有没有可能误报或漏报?

📍 第二步:列出危害事件

然后团队一起“找茬”:假设某个环节坏了,会发生什么?

注意,这里的 S/E/C 必须基于数据或行业经验打分,不能主观降级。否则后面全盘皆输。

📍 第三步:定义安全目标(Safety Goals)

针对每个高风险项,设立明确的“保命条款”。例如:

SG-EPS-001:当车速 > 10 km/h 时,若检测到转向助力丢失,应在 200ms 内激活机械冗余或将车辆引导至安全状态。

这个目标是不是很具体?触发条件、响应时间、预期动作全都写清楚了。这才是合格的安全目标 👍

而且它还得符合 SMART 原则:

– Specific(具体的)

– Measurable(可测的)

– Achievable(可实现的)

– Relevant(相关的)

– Time-bound(有时限的)

有了安全目标,接下来怎么做开发?答案是—— V模型 。

它左边是“分解”,右边是“验证”,中间靠“追溯”连接。

graph LR

subgraph 左侧 - 分解

A[安全目标] --> B[系统级需求]

B --> C[硬件/软件需求]

C --> D[详细设计]

D --> E[编码实现]

end

subgraph 右侧 - 验证

E --> F[单元测试]

F --> G[集成测试]

G --> H[系统测试]

H --> I[确认测试]

end

style A fill:#f9f,stroke:#333

style I fill:#cfc,stroke:#333

关键在于: 每一个测试用例,都能回溯到最初的那个危害事件 。

比如,你写了这样一个函数:

SafetyStatusType brake_control_safety_check(uint16_t voltage_mv)

if (voltage_mv < MIN_BRAKE_VOLTAGE) {

return SAFETY_FAILURE_UNDERVOLTAGE;

}

// ...其他判断

}

那你就得证明:

– 这个函数是为了应对“电源异常”这一危害;

– 输入边界覆盖了 HARA 中定义的极端工况;

– 输出能触发正确的故障处理流程;

– 测试覆盖率达到了对应 ASIL 的要求。

否则,哪怕代码跑通了,也过不了认证 👮♂️

单靠流程不够,还得有分析工具撑腰。下面这三个“法宝”经常一起上阵:

🔍 FMEA:从零件看影响(自下而上)

FMEA 关注的是:“某个元器件坏了,会对系统造成什么后果?”

RPN = S × O × D,超过100就要整改。比如上面那个MCU死机问题,原设计只有内部定时器监控,现在升级为双核锁步+外部看门狗,把检测能力拉满。

📊 FMEDA:算概率,看硬件能不能扛住

FMEDA 更进一步,直接量化硬件随机失效的概率。

比如一个MCU的总失效率是250 FIT(每十亿小时出250次故障),其中:

- 安全可探测:80

- 安全不可探测:20

- 危险可探测:120

- 危险不可探测:30

那么它的 SPFM(单点故障度量)就是:

$$

ext{SPFM} = frac{lambda_{dangerous_detectable}}{lambda_{dangerous_total}} = frac{120}{150} = 80%

$$

而 ASIL D 要求 ≥99%,所以当前设计不达标!怎么办?加 ECC 内存、CRC 校验、周期性RAM测试……直到达标为止。

🌲 FTA:从结果反推原因(自上而下)

FTA 是从顶层危害出发,层层拆解“为什么会出这事”。

比如“转向助力丧失”可能是由以下任一路径引起:

graph TD

A[Loss of Steering Assist] --> B[Power Failure]

A --> C[Control Signal Lost]

A --> D[Mechanical Jam]

B --> B1[Main Battery Disconnected]

B --> B2[Voltage Regulator Failed]

C --> C1[MCU Hang]

C --> C2[CAN Bus Off]

C --> C3[Software Bug in Torque Calc]

这图不仅帮你发现遗漏的风险点,还能计算整体失效率,指导你优先加固哪条路径。

更重要的是,FTA 和 HARA 应该形成闭环:

如果 FTA 发现 CAN 总线问题是主因,那就回头更新 HARA 中的暴露概率评估,确保 ASIL 判定准确。

你以为嵌入式软件随便写写就行?在 ASIL C/D 系统里,连 if 语句怎么写都有讲究 😅

🚫 MISRA C:限制那些“看起来没问题”的陷阱

MISRA(Motor Industry Software Reliability Association)是一套专门为汽车行业定制的 C/C++ 编码规范。

比如这条经典规则:

MISRA C:2012 Rule 13.4 :表达式不应包含赋值操作。

❌ 错误写法:

if ((value = getValue()) > threshold) { ... }

✅ 正确写法:

value = getValue();

if (value > threshold) { ... }

虽然功能一样,但前者容易引发误解和优化问题,在安全关键路径上绝对禁止!

再比如:

Rule 15.5 :函数应只有一个出口。

虽然现代编程提倡早返回,但在高安全领域,多个 return 会让控制流复杂化,增加测试难度。所以推荐统一放到末尾。

当然,也不是完全不能破例。可以通过“偏差申请”(Deviation Justification)说明理由,并经安全负责人批准后豁免。

🤖 静态分析工具:自动揪出“坏习惯”

靠人工审查代码太难了,必须上工具!

举个 Klocwork 在 GitLab CI 中的配置片段:

klocwork_analysis:

stage: analyze

image: klocwork-builder:latest

script:

- kwbuildproject --url http://kwserver:8080 --user ci_bot --project auto_safety_module src/

- kwformatreport -i results.kwx -f html -o report.html

artifacts:

paths:

- report.html

when: always

每次提交代码,系统自动扫描,发现问题立刻通知开发者。真正做到“缺陷不出门”🎯

说到硬件,就不能不提几个关键指标:

它们是怎么算出来的?靠的就是 FMEDA 表格 。

下面是个简化示例:

计算 SPFM:

$$

ext{SPFM} = left(1 – frac{sum lambda_{SPF} + sum lambda_{RF}}{sum lambda_{total}}

ight) = 1 – frac{18 + 5 + 5}{100} = 72%

$$

离 99% 差得远!问题出在哪?Timer 没有任何诊断机制 👉 解决方案:加上独立看门狗或冗余定时器。

为了达标,我们需要部署一系列“安全卫士”:

🐶 独立看门狗(IWDG):防程序跑飞

当主程序陷入死循环或卡住时,看门狗会在超时后强制复位系统。

应用场景:ASIL B~D

原理:CPU 定期“喂狗”,不喂就重启。

🔐 ECC 内存:纠正比特翻转

宇宙射线可能导致内存中的某个 bit 翻转(Single Event Upset)。ECC 可以自动检测并纠正单比特错误,双比特错误也能报警。

应用场景:ASIL C/D

芯片支持:ARM Cortex-R、Infineon TC3xx、NXP S32G 等

初始化代码示例:

void enable_ecc(void)

🔗 双核锁步(Lockstep):两颗CPU同步执行比对

两个相同的 CPU 同时执行相同指令,每周期比对结果。一旦不同,立即进入安全状态。

sequenceDiagram

participant Core_A

participant Core_B

participant Comparator

Core_A->>Comparator: 执行结果R_A

Core_B->>Comparator: 执行结果R_B

Comparator->>Comparator: 比较R_A == R_B?

alt 匹配

Comparator-->>System: 继续运行

else 不匹配

Comparator->>Reset_Module: 触发安全复位

end

这是目前最高级别的硬件容错机制,专为 ASIL D 而生。

技术再强,管理跟不上也白搭。ISO 26262-8 强调了一系列支持过程:

🗂️ 配置管理:代码和文档都要“冻结基线”

推荐使用 Git + GitLab CI + Jira 联动,建立完整的追溯链。

基线管理流程如下:

graph LR

DEV[开发分支] --> QA[测试验证]

QA --> PASS{通过?}

PASS -- Yes --> BASE[打标签 v1.2.0-Safety-Baseline]

PASS -- No --> FIX[缺陷修复]

BASE --> AUDIT[第三方审计]

任何发布版本必须基于冻结基线,禁止动态修改。

🔄 变更控制:改一行代码也要走流程

哪怕只是修个拼写错误,只要涉及安全相关模块,就必须提交变更请求(CR),并完成影响分析:

struct ChangeImpactAnalysis {

char *change_description;

int asil_impact; // 是否影响ASIL

char *affected_requirements[];

char *affected_modules[];

int retesting_required; // 是否需要重新做MC/DC

char *safety_assessment_by;

};

所有 CR 必须经安全经理签字才能执行。

📄 文档生命周期管理:随时准备迎接审计

使用 Document Management System(DMS)统一存储:

– HARA 报告

– FMEA/FMEDA

– 测试记录

– 偏差说明

– 审计签字页

定期预审,确保:

– 所有工作产品可追溯

– 审计日志完整

– 偏差均有书面记录

这样才能做到“TÜV来了也不慌”😎

最后一步,也是最关键的一步: 如何向外界证明你是安全的?

答案就是构建 安全案例 (Safety Case)。

它不是文档堆砌,而是一个逻辑严密的论证体系。业界常用 GSN(Goal Structuring Notation) 来建模。

graph TD

A[制动控制功能满足ASIL D安全要求] --> B[策略: 分解为系统、硬件、软件三层论证]

B --> C[系统层安全目标已通过V模型验证]

B --> D[硬件随机失效指标符合ISO 26262-5要求]

B --> E[软件遵循ISO 26262-6开发流程]

C --> F[证据: HARA输出文档 Rev.3.1]

C --> G[证据: 系统集成测试报告 #STP-2024-087]

D --> H[证据: FMEDA计算书 FIT=89 < 目标值100]

D --> I[证据: SPFM=98.7% ≥ 99% (目标)]

E --> J[证据: MISRA C:2012合规率100%]

E --> K[证据: MC/DC覆盖率≥95% 测试记录]

这个图展示了一个清晰的推理链条:

“我说我安全” → “我是分三块证明的” → “每一块都有实实在在的证据支持”。

认证机构一看就懂,审核效率大幅提升。

很多企业以为拿完证书就万事大吉,其实恰恰相反。

功能安全是一个 持续演进的过程 ,贯穿产品研发、生产、售后、退市全过程。

六大阶段治理动作:

- 研发阶段 :严格执行 V 模型节点评审;

- 试产阶段 :PPAP 与安全计划对齐;

- 量产阶段 :部署现场故障监控系统;

- 售后阶段 :分析客户投诉与 OTA 日志;

- 变更阶段 :实施“变更→分析→再验证”闭环;

- 退市阶段 :归档最终版安全案例,保存至少15年。

成熟度模型:你在哪一级?

目标当然是冲向 Level 5!🚀

回到开头的问题:

我们凭什么相信一辆自动驾驶汽车是安全的?

因为在这辆车诞生之前,已经有成百上千名工程师,用 ISO 26262 这把尺子,一遍遍丈量过它的每一个角落。

从一个电压阈值的设定,到一段代码的括号位置;

从一颗芯片的 FIT 值,到一次变更的影响分析……

所有的细节,都被纳入了一个巨大的逻辑网络中。

这不是为了应付审查,而是为了让机器在关键时刻, 值得托付生命 。

正如一位资深功能安全专家所说:

“我们不是在防止每一个故障,

而是在确保每一次故障,都不会变成一场悲剧。”

这才是 ISO 26262 的真正意义。💪

✨ 延伸思考题 :

– 如果未来 L5 自动驾驶普及,ASIL 是否需要重新定义?

– 当 AI 成为主要决策者,传统的 HARA 方法还够用吗?

– 如何平衡功能创新与安全保守之间的矛盾?

欢迎留言讨论~我们一起探索智能出行的边界 🚗💨

本文还有配套的精品资源,点击获取

简介:ISO 26262是国际标准化组织制定的针对道路车辆电子电气系统功能安全的核心标准,涵盖从概念设计到生产维护的全生命周期安全管理。该标准基于IEC 61508并结合汽车工业特点,通过ASIL等级划分、V模型开发流程、风险管理及严格验证机制,确保系统在硬件和软件层面均满足安全要求。广泛应用于传统汽车及高级别自动驾驶系统的开发中,是实现车载系统功能安全合规的关键依据。本资料全面解析ISO 26262标准全文,适用于工程师、安全分析师和项目管理者掌握功能安全体系构建与认证实践。

本文还有配套的精品资源,点击获取