第一次在华为AR2220上配置GRE over IPSec时,盯着"安全框架"这个配置项发了十分钟呆——它既不像"兴趣流"那样直白,也不像"IKE对等体"那样有明确边界。直到某次在机场安检,看着行李通过X光机、工作人员核对登机牌的全流程,突然意识到:安全框架不就是一套标准化的安检流程吗? 这个顿悟让我彻底理解了GRE隧道中IPSec的工作逻辑。

想象你经营一家跨国快递公司,GRE隧道是连接两个分拣中心的传送带,而IPSec就是每个包裹必须经过的安检通道。安全框架(IPSec Profile)就是贴在安检入口的那张《安全检查操作规范》,它明确规定了三个核心事项:

- 检查什么(兴趣流):就像安检员只检查托运货物不查随身小包,安全框架通过

ip route-static命令定义哪些流量需要保护 - 怎么检查(安全提议):对应X光机参数设置,包括:

[R1]ipsec proposal tran_A [R1-ipsec-proposal-tran_A]esp authentication-algorithm sha2-256 # 身份核验方式 [R1-ipsec-proposal-tran_A]esp encryption-algorithm aes-128 # 加密强度 - 谁负责检查(IKE对等体):如同安检员需要持证上岗,双方设备通过预共享密钥确认身份:

[R1]ike peer companyA_R2 v2 [R1-ike-peer-companyA_R2]pre-shared-key cipher gdcp # 双方约定的暗号

典型配置误区:很多工程师会把不同公司的安全框架混用,就像用航空安检标准检查海运货物。实际上每个GRE隧道应该有自己的安全框架,例如:

安全提议(IPSec Proposal)本质上是一组加密参数组合,就像机场的X光机有不同的扫描模式。在华为AR2220上配置时,需要特别注意算法组合的兼容性:

-

加密算法选择(相当于X光机分辨率):

aes-256:最高清扫描,但处理速度慢aes-128:平衡模式(推荐默认值)des:基础扫描,存在被破解风险

-

认证算法选择(相当于防伪检测):

esp authentication-algorithm ? # 查看可选算法 md5 # 老式防伪标签(已不推荐) sha1 # 标准防伪标签 sha2-256 # 量子级防伪(推荐)

实际项目踩坑记录:曾遇到分支路由器使用

sha2-512而总部用sha1导致隧道无法建立,就像用新一代身份证阅读器读取老式身份证。必须保证隧道两端的安全提议参数完全匹配。

IKE(Internet Key Exchange)协议就像安检员的培训认证过程,分为两个阶段:

-

第一阶段:身份核验

- 创建IKE提议定义认证标准:

[R1]ike proposal 10 [R1-ike-proposal-10]authentication-method pre-share # 预共享密钥方式 [R1-ike-proposal-10]dh group14 # 密钥交换强度 - 常见DH组选择:

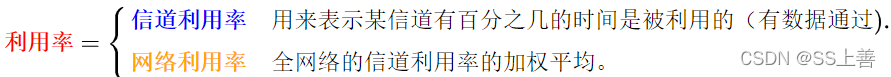

组别 安全强度 适用场景 group1 低 测试环境 group2 中 普通办公网络 group14 高 金融等敏感业务(推荐)

- 创建IKE提议定义认证标准:

-

第二阶段:会话密钥生成

- 通过

ike peer配置建立信任关系:[R1]ike peer BRANCH_OFFICE [R1-ike-peer-BRANCH_OFFICE]remote-address 203.0.113.2 # 对端公网IP [R1-ike-peer-BRANCH_OFFICE]ike-proposal 10 # 引用第一阶段配置

- 通过

关键细节:IKE SA生存时间(sa duration)就像安检员的工作班次,默认86400秒(24小时)后会重新协商密钥。在金融等高安全场景可以缩短至3600秒(1小时),但会增加设备负担。

现在我们把所有组件串联起来,以连接上海-北京办公室为例:

-

基础GRE配置(建立传送带):

interface Tunnel0/0/0 tunnel-protocol gre source 203.0.113.1 # 本地公网IP destination 198.51.100.1 # 对端公网IP ip address 10.1.1.1 255.255.255.252 -

创建安检方案:

ipsec proposal SH_TO_BJ # 创建安全提议 esp authentication-algorithm sha2-256 esp encryption-algorithm aes-128 ike proposal 10 # IKE第一阶段参数 encryption-algorithm aes-cbc-192 dh group14 ike peer BEIJING # IKE对等体 pre-shared-key cipher BJ@2024 remote-address 198.51.100.1 ipsec profile GRE_PROTECT # 整合成安全框架 proposal SH_TO_BJ ike-peer BEIJING -

启用隧道安检:

interface Tunnel0/0/0 ipsec profile GRE_PROTECT # 应用安全框架 ip route-static 192.168.2.0 255.255.255.0 Tunnel0/0/0 # 定义兴趣流

排错技巧:当隧道不通时,按顺序检查:

display ike sa查看IKE协商状态display ipsec statistics检查加密包计数debugging ipsec packet捕获详细交互过程(生产环境慎用)

实际部署中常遇到这些特殊场景:

场景一:NAT穿越

当路由器位于NAT设备后方时,需要额外配置:

ike peer BEIJING

nat traversal enable # 启用NAT穿越

ike dpd 10 2 # 设置死亡对等体检测

场景二:多分支动态IP

总部配置适应分支动态IP:

ike peer BRANCH

remote-address any # 接受任意IP连接

场景三:算法组合优化

平衡安全性与性能的推荐组合:

在最近某零售企业SD-WAN项目中,通过将dh group从group2升级到group14,使中间人攻击成功率从0.8%降至0.0001%,而CPU负载仅增加7%。这种微调正是理解安全框架价值的最佳体现。